Що таке безпека кінцевих точок?

1 хв читання

Що таке Endpoint Security? Це метод захисту корпоративної мережі при доступі до неї віддалених пристроїв, таких як смартфони, ноутбуки, планшети або інші бездротові пристрої. Він включає моніторинг статусу, програмного забезпечення та діяльності співробітників.

Як працює безпека кінцевих точок?

Система захисту кінцевих точок встановлюється на всіх мережевих серверах і пристроях. Наприклад, з поширенням мобільних пристроїв, таких як ноутбуки, смартфони, планшети, різко зросла кількість втрачених або вкрадених пристроїв.

Ці інциденти потенційно призводять до масової втрати конфіденційних даних для підприємств, які дозволяють своїм працівникам приносити ці мобільні пристрої (надані підприємством або іншим чином) на своє підприємство.

Щоб вирішити цю проблему, підприємства повинні захистити корпоративні дані, доступні на мобільних пристроях своїх співробітників, щоб навіть якщо пристрій потрапить у чужі руки, дані залишалися захищеними.

Чому захист кінцевих точок важливий?

Захист допомагає підприємствам успішно запобігати будь-якому зловживанню даними, які вони надали працівникам на їх мобільних пристроях. (Приклад: незадоволений співробітник, який намагається завдати неприємностей підприємству, або хтось, хто може бути другом співробітника, намагається зловживати даними підприємства, доступними на пристрої).

Endpoint Security часто плутають з кількома іншими мережевими інструментами, такими як антивірус, брандмауер і інші. У цій статті ми перераховуємо деякі відмінності між захистом кінцевих точок і мережею від різних загроз, що розвиваються сьогодні.

Чому пристрої називаються кінцевою точкою?

Як ви можете усвідомити, кожен пристрій, який може підключитися до мережі, становить значну небезпеку для корпоративної мережі. А оскільки ці пристрої розміщуються за межами корпоративного брандмауера на краю мережі, за допомогою якої люди повинні підключатися до центральної мережі, вони називаються кінцевими точками.

Як вже було сказано, Endpoint може бути будь-який мобільний пристрій, починаючи від ноутбуків і закінчуючи сьогоднішніми смартфонами, які можна підключити до мережі. І стратегія, яку ви використовуєте для захисту цих пристроїв, відома як захист кінцевих точок.

Чи захист кінцевих точок те саме, що антивірус?

Хоча мета мережевих рішень для безпеки кінцевих точок однакова – безпечні пристрої, між ними є значна різниця. Antivirus – це захист окремих комп’ютерів – одного або багатьох, тоді як захист кінцевих точок охоплює всю картину. Йдеться про захист кожного аспекту мережі.

Зазвичай він включає в себе «положення щодо списку дозволених програм, контролю доступу до мережі, виявлення кінцевих точок і реагування на загрози», які, як правило, недоступні в антивірусних пакетах. Також можна сказати, що антивірусні пакети є більш поверхневими формами захисту кінцевих точок.

Різниця між особистою та корпоративною безпекою кінцевих точок

Які рішення безпеки кінцевих точок є сьогодні? Один для споживачів, а інший для підприємств. Істотна різниця між ними полягає в тому, що немає централізованого управління та адміністрування для споживачів, тоді як для підприємств необхідний централізований контроль.

Це центральне адміністрування (або сервер) спрощує конфігурацію або інсталяцію програмного забезпечення для захисту кінцевих точок на окремих пристроях, а журнали продуктивності та інші оповіщення надсилаються на центральний сервер адміністрування для оцінки та аналізу.

Традиційний антивірус проти сучасного захисту кінцевих точок

Оскільки підприємства часто неохоче змінюються, навіть заради підвищення власної досконалості, безпека кінцевих точок є однією з областей, де підприємства не мають іншого вибору, окрім як прийняти сучасність та оскільки рішення Endpoint Security є набагато більшим, ніж просто інструментом захисту від шкідливих програм.

Чи є Endpoint Security антивірусом?

Антивірус є одним із компонентів безпеки захисту кінцевих точок. Для порівняння, захист кінцевої точки – це набагато ширше поняття, що включає не лише антивірус, але й багато інших інструментів (наприклад, брандмауер, система HIPS, інструменти білого списку, журналювання / моніторинг тощо) для захисту різних кінцевих точок підприємства (і самого підприємства від цих кінцевих точок) і від різних типів загроз безпеці.

Тоді що таке Endpoint Security? Такі рішення використовують модель сервер / клієнт для захисту різних кінцевих точок підприємства.

Агенти на кінцевих точках будуть зв’язуватися з сервером, сповіщаючи про дії відповідних пристроїв, такі як справність пристроїв, аутентифікація / авторизація користувачів тощо, таким чином забезпечуючи безпеку кінцевих точок.

Тоді як антивірус зазвичай є єдиною програмою, відповідальною за сканування, виявлення та видалення вірусів, шкідливих, рекламних, шпигунських, програм-вимагачів та інших подібних шкідливих програм.

Що таке Endpoint Security з Xcitium AEP?

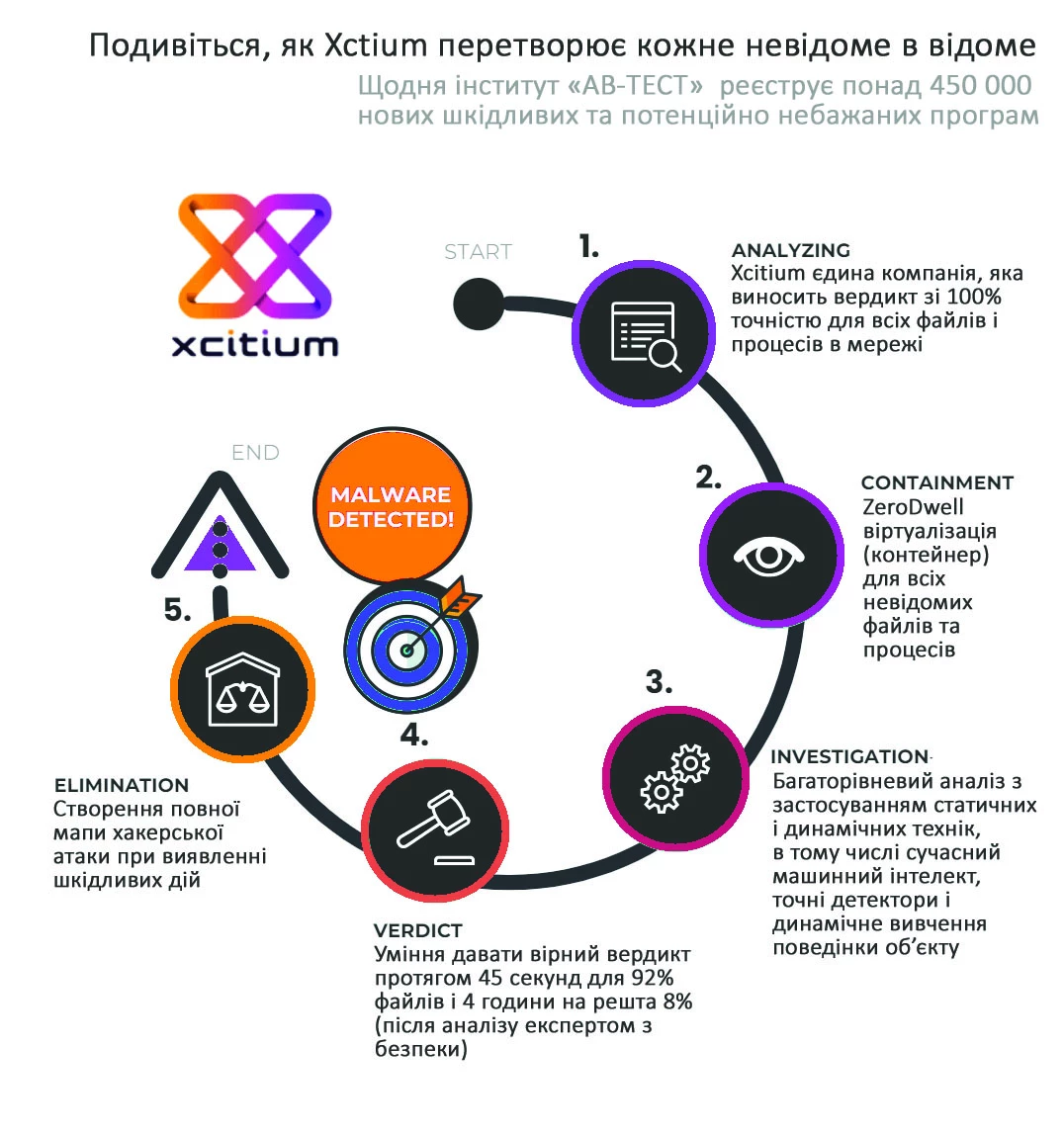

Xcitium Advanced Endpoint Protection (Xcitium AEP), в минулому Comodo Network Security, – це повний захист для кожної кінцевої точки у вашій мережі. За підтримки технології Containment всі невідомі (і тому підозрілі) файли запускаються у віртуальних контейнерах, не впливаючи на ресурси хост-системи або дані користувача.

Функції безпеки:

· Антивірусне сканування: Xcitium Advanced Endpoint Protection (AEP) має функцію антивірусного сканування, здатну сканувати кінцеві точки за величезним списком відомих файлів, складеним роками як найбільший у світі центр сертифікації та 85 мільйонів кінцевих точок, розгорнутих у всьому світі.

· Аналіз поведінки VirusScope: використовує такі методи, як підключення API, запобігання ін’єкціям DLL тощо, щоб визначити індикатори компромісу, зберігаючи кінцеву точку безпечною та не впливаючи на зручність використання

· Механізм прийняття вердикту «Valkyrie»: під час роботи в режимі автоматичного стримування невідомі файли завантажуються в хмару глобальних загроз для аналізу в режимі реального часу, повертаючи вердикт протягом 45 секунд для 95% надісланих файлів.

· Аналіз поведінки користувачів: У 5% випадків, коли VirusScope і Valkyrie не можуть повернути вердикт, файл може бути відправлений дослідникам для експертного аналізу, які приймають рішення в терміни SLA.

· Захист від вторгнення на хост: система HIPS на основі правил, яка відстежує дії застосунків і системні процеси, блокуючи зловмисні дії, припиняючи дії, які можуть пошкодити критично важливі компоненти системи.

· Персональний брандмауер фільтрації пакетів: забезпечує детальне керування вхідними та вихідними мережевими діями, приховує системні порти від сканування та попереджає про виявлення підозрілих дій. Може адмініструватися віддалено або місцевим адміністратором.

Додатково такі функції, як «інвентаризація програм, чорний список програм і білий список, віддалене керування, керування виправленнями, також забезпечують комплексне керування додатками.

Додатково такі функції, як «інвентаризація програм, чорний список програм і білий список, віддалене керування, керування виправленнями, також забезпечують комплексне керування додатками.

Xcitium AEP сумісний з усіма версіями Windows. Також сумісний із серверними версіями Android, Linux та Windows-серверами (наприклад, Windows Server 2003 R2, Windows Server 2008 R2, Windows Server 2012 R2 тощо).

Дослідження продуктивності Xcitium AEP показує, що щороку 85 мільйонів кінцевих точок захищаються цим програмним забезпеченням. Його вердикт щодо правильного аналізу невідомих файлів є вражаючим – 100%, а час, необхідний для повернення кожного вердикту, становить лише 45 секунд.

Якщо ця статистика вас не вразить, ви можете спробувати Xcitium AEP протягом безкоштовного 30-денного пробного періоду і переконатися самі, як він працює. Додаткову консультацію щодо рішень Xcitium можна також отримати у офіційного постачальника – компанії Ідеалсофт.